Monitoring środowisk OT (Operational Technology) wymaga zupełnie innego podejścia niż klasyczne zabezpieczenia IT. Systemy sterowania przemysłowego, takie jak SCADA, DCS czy sterowniki PLC, pracują często w trybie ciągłym i nie mogą być zatrzymywane na potrzeby testów bezpieczeństwa czy instalacji agentów. Dlatego rozwiązania monitoringu OT firmy ICsec opierają się na pasywnej analizie ruchu sieciowego, która nie ingeruje w proces technologiczny i nie wpływa na jego stabilność.

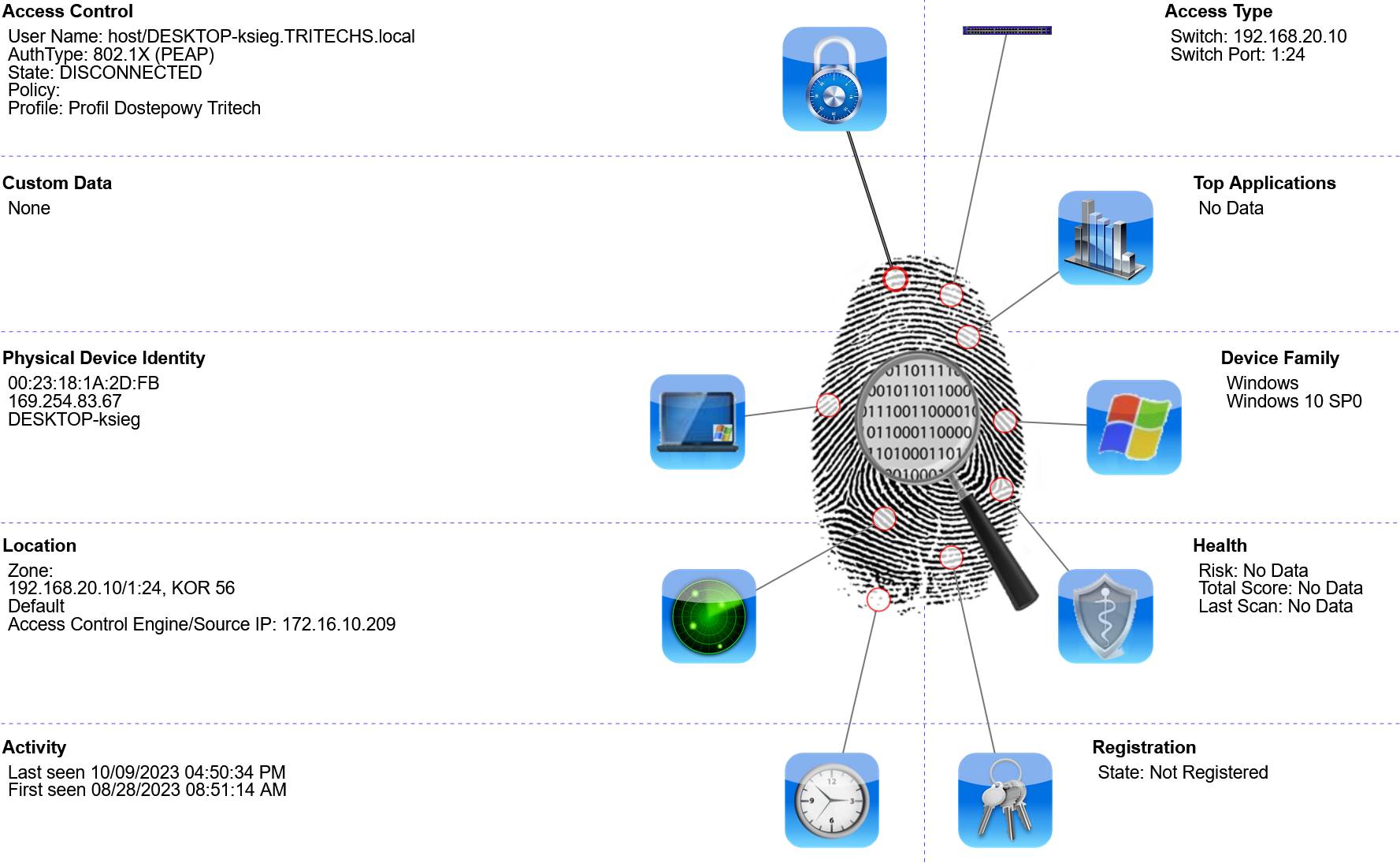

Podstawą skutecznego monitoringu jest pełna widoczność infrastruktury. System analizuje komunikację w sieci przemysłowej w czasie rzeczywistym, identyfikując wszystkie urządzenia, ich role oraz wzajemne zależności. Automatyczna inwentaryzacja zasobów OT pozwala wykryć nieznane wcześniej urządzenia, nieautoryzowane połączenia czy zmiany konfiguracji. Dzięki temu organizacja zyskuje rzeczywisty obraz swojej infrastruktury, co stanowi fundament zarządzania ryzykiem.

Kluczową funkcją monitoringu OT jest wykrywanie anomalii w komunikacji przemysłowej. Rozwiązania ICsec analizują protokoły charakterystyczne dla środowisk automatyki, rozpoznając niestandardowe komendy, próby zmiany parametrów pracy urządzeń czy nietypowe wzorce ruchu. System potrafi odróżnić standardowe operacje technologiczne od działań mogących wskazywać na cyberatak, sabotaż lub błąd konfiguracyjny. W praktyce oznacza to możliwość wczesnego wykrycia zagrożenia jeszcze przed wystąpieniem realnych zakłóceń w procesie produkcyjnym.

Istotnym elementem jest również budowanie tzw. świadomości sytuacyjnej (situational awareness). Monitoring OT dostarcza operatorom i zespołom bezpieczeństwa czytelnych informacji o stanie sieci, poziomie ryzyka oraz aktywnych incydentach. Alerty są kontekstowe i odnoszą się bezpośrednio do procesów technologicznych, co ułatwia ich interpretację i przyspiesza reakcję. Integracja z systemami SIEM, SOC czy platformami zarządzania incydentami umożliwia połączenie świata IT i OT w jednolity model reagowania.

W praktyce wdrożenie monitoringu OT przekłada się na zwiększenie odporności operacyjnej przedsiębiorstwa. Ogranicza ryzyko przestojów, minimalizuje skutki potencjalnych ataków oraz pozwala lepiej chronić kluczowe procesy technologiczne. To nie tylko narzędzie bezpieczeństwa, ale strategiczny element zarządzania ciągłością działania w nowoczesnych zakładach przemysłowych i przedsiębiorstwach infrastruktury krytycznej.